АНАЛІЗ МЕТОДІВ ВИЯВЛЕННЯ СТЕГАНОГРАФІЇ

08.12.2023 18:15

[1. Інформаційні системи і технології]

Автор: Бондарь Ілля Вікторович, магістрант, Західноукраїнський національний університет, м. Тернопіль;

Турченко Ірина Василівна, кандидат технічних наук, доцент кафедри інформаційно-обчислювальних систем і управління, Західноукраїнський національний університет, м. Тернопіль

Вступ. Останнім часом все більшої популярності набувають методи цифрової стеганографії, що дозволяють приховувати інформацію у мультимедійних файлах, – зображеннях, аудіо, відео, – при передачі чи зберіганні даних. Проте ефективність багатьох стеганографічних систем значно знижується через вразливість до атак з боку зловмисників, які використовують спеціальні методи стегоаналізу для виявлення та вилучення секретних повідомлень. Тому актуальним є дослідження існуючих методів стегоаналізу, а саме – виявлення прихованих повідомлень у мультимедійних файлах, зокрема статистичних, візуальних та на основі машинного навчання, з метою подальшої розробки більш стійких стеганографічних систем.

Процес виявлення прихованих стеганографічних повідомлень називається стеганалізом і є ключовим компонентом в системі забезпечення інформаційної безпеки. Існують різні методи стегоаналізу: статистичні, візуальні, на основі машинного навчання тощо.

Одним з основних є статистичний метод, який базується на аналізі статистичних характеристик контейнерів: гістограм, кореляцій, ентропії [1]. Вбудовування прихованої інформації розглядається як порушення статистичних зв'язків контейнеру. Аналізуються бітові послідовності на предмет відповідності характеристикам порожніх контейнерів. Іншим поширеним методом є візуальний аналіз – експертна перевірка цифрових носіїв на предмет дефектів, що вказують на приховані дані [2]. Наприклад, стиснення зображень із прихованою інформацію може призводити до появи специфічних артефактів, втрати чіткості.

Візуальний аналіз є одним з базових підходів виявлення прихованих даних, який базується на зоровому сприйнятті людини. Суть методу полягає в тому, що експерт візуально перевіряє цифрові контейнери, – зображення, сонограми аудіо, відео тощо, – на предмет наявності підозрілих шумів, спотворень, дефектів, які можуть вказувати на стеганографічне маркування [3]. Наприклад, стиснення зображень з вбудованими даними може призводити до появи специфічних артефактів та втрати чіткості.

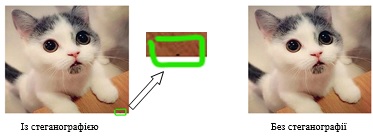

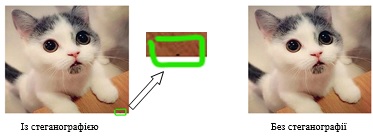

На рисунку 1 зображено візуальний аналіз обох однакових зображень з вмістом стеганографії. Процес полягає в пошуку битих пікселів на тлі зображення, для прикладу взятий створений програмою файл стеганографії, де заміна пікселів являється простою і не прихованою для наочного прикладу. Зеленим квадратом виділено місце, де чітко видно побиті елементи, де і прихована певна інформація. Таким чином результат аналізу зображення надає результат фальсифікації файлу.

Проте такий аналіз дає лише змогу зрозуміти, що файл було модифіковано без результату і фактичного знаходження захованого слова.

Рисунок 1 — Приклад візуального аналізу

Метод аналізу вразливостей є ще одним з підходів виявлення прихованих даних в цифрових зображеннях. Він полягає у спробі примусової модифікації потенційно прихованих даних та аналізі реакції зображення на такі перетворення. Зокрема, можуть проводитися такі операції: обнулення або інвертування молодших бітів пікселів, що є типовим місцем розміщення прихованих даних; копіювання та вставка фрагментів зображення для порушення прихованої інформації; додавання різного виду шумів до зображення.

Після кожної операції відбувається аналіз реакції зображення на внесені модифікації. Може проводитися візуальна експертиза на предмет появи характерних артефактів та спотворень, які свідчать про наявність прихованої інформації. Також аналізуються зміни ключових статистичних характеристик зображення: гістограми, кореляцій між пікселями, ентропії. Оцінюється стійкість потенційно вбудованих даних до проведених перетворень. За результатами комплексного аналізу робиться висновок щодо ймовірної наявності чи відсутності стеганографічно прихованих даних в досліджуваному зображенні. Таким чином, даний метод дозволяє викривати факт стеганографічного маркування зображень шляхом їх цілеспрямованого руйнування та аналізу поведінки.

Приклад коду на мові програмування Python для пошуку такої неточності у стеганографії:

- hist_modified = np.histogram(img_modified[:,:,0], bins=256)[0];

- entropy_modified = -np.sum(hist_modified * np.log2(hist_modified+1e10)).

Відбувається модифікація бітів і аналіз гістограми та ентропії. Таким чином, відбувається повторне створення модифікованого файлу і порівняння двох файлів, що зображені на рисунку 1 на предмет несхожості, які дозволяють не знаходити неточності у файлі, а отримати програмно результат заміни і одразу вивести результат і приховане повідомлення.

Одним з перспективних напрямів стегоаналізу зображень є застосування методів машинного навчання та штучного інтелекту, зокрема нейронних мереж. Вони дозволяють автоматизувати процес виявлення ознак приховування інформації та підвищити ефективність стегоаналізу.

Для аналізу зображень типово використовуються згорткові нейронні мережі (Convolutional Neural Network). Вони можуть навчатися безпосередньо на зображеннях, виявляючи як візуально помітні, так і ледь вловимі ознаки стеганографії на основі текстурних, кольорових та інших характеристик. Процес навчання CNN відбувається на попередньо розмічених вибірках зображень – чистих та з вбудованими повідомленнями. Після досягнення необхідної точності, CNN може застосовуватися як детектор стеганографії в реальних умовах. Перевагою є можливість швидкого аналізу великих масивів фото.

Після достатнього навчання (точність >85-90%), CNN може застосовуватися в реальних умовах для аналізу великих масивів зображень на предмет стеганографії, видавати ймовірність наявності прихованих даних в кожному фото. Перевагою CNN є швидкість та масштабованість.

Висновки. У даній роботі проаналізовано сучасні методи виявлення прихованої інформації в цифрових зображеннях. Розглянуто традиційні підходи до стегоаналізу, що базуються на статистичному і візуальному аналізі ознак стеганографії, та перспективний напрямок використання технологій штучного інтелекту й згорткових нейронних мереж для автоматизації процесів виявлення прихованих даних.

Література

1. Сторіжко В.Ю., Потій А.В, Рязанцева І.П. Методи та засоби стеганоаналізу цифрових носіїв. 2019, № 20. С. 80-85.

2. Задірака В.К., Тесленко П.О., Шалагінов А.С. Методи та засоби цифрової стеганографії. Підручник. Київ: ДУТ, 2015. 278 с.

3. Дельмоліно К., Данелуці М., Піва А. та ін. Стеганографія та стеганаліз сучасних мультимедійних даних. Прикладні науки про дані та обчислення. 2021. Т. 2. С. 1-34.